Delinea, fournisseur de solutions de gestion des accès à privilèges (PAM, Privileged Access Management) pour une sécurité continue, a dévoilé les résultats d’une enquête internationale réalisée auprès de 2100 décideurs dans le domaine de la sécurité informatique.

A lire aussi : Thierry Auger (Lagardère) évoque ce qui a changé pour lui et son entreprise en matière de cybersécurité

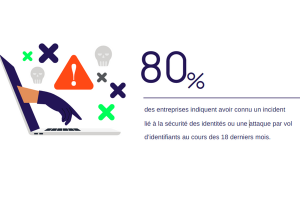

L’étude met également en lumière les différences entre l’efficacité perçue et réelle des stratégies de sécurité. Tandis que 40 % des participants à l’enquête considèrent avoir mis en place la bonne stratégie, 84 % des entreprises indiquent avoir connu un incident lié à la sécurité des identités ou une attaque par vol d’identifiants au cours des 18 derniers mois.

Par rapport à d’autres pays, les répondants français semblent plus confiants dans leur stratégie de sécurité, puisque 51 % déclarent adapter continuellement leurs solutions de sécurité pour couvrir les nouvelles menaces, 23% s’efforcent de ne pas se laisser distancer et 14 % estiment qu’ils sont à la traîne. Dans le même temps, 80% déclarent que leur entreprise a souffert de ces attaques et considèrent que les trois pires conséquences ont été : la perte de données sensibles, la perte d’activité et l’indisponibilité.

La sécurité des identités est une priorité mais le soutien de la direction est indispensable

Aspect prometteur, de nombreuses entreprises sont avides de changement, en particulier lorsqu’il s’agit de la protection des identités. De fait, 90 % des participants à l’enquête jugent leur entreprise pleinement consciente de l’importance de la sécurité des identités pour leur permettre d’atteindre leurs objectifs métier, alors que 87 % en font l’une des priorités majeures dans le domaine de la sécurité pour les 12 mois à venir.

« Même si l’importance de la sécurité des identités est reconnue par les dirigeants de l’entreprise, la plupart des équipes de sécurité ne reçoivent pas le soutien ni le budget nécessaire à la mise en place de mesures et de solutions essentielles dans ce domaine pour atténuer les risques majeurs », commente Joseph Carson, Chief Security Scientist et RSSI consultatif chez Delinea. « Cela signifie que la majorité des entreprises vont continuer d’échouer à protéger les privilèges, se rendant ainsi vulnérables face à des cybercriminels qui cherchent à découvrir des comptes à privilèges afin d’en tirer profit. »

Pour 41% des décideurs informatiques en France, la protection contre les violations de données est le facteur le plus important dans les décisions relatives à la sécurisation des identités. Celle-ci sert à la protection contre les attaques de ransomware (38 %), contre les attaques malveillantes contre les infrastructures (44 %), à se conformer à la réglementation (36 %).

L’absence de règles de sécurité met les identités des machines en grand danger

L’étude fait apparaître une autre négligence dangereuse. Les identités à privilèges ne concernent pas seulement des êtres humains, par exemple des administrateurs de domaine ou locaux, mais aussi des comptes de services ou d’applications ou bien d’autres types de machines qui accèdent automatiquement à des informations soumises à privilèges. Or, seules 44 % des entreprises gèrent et sécurisent les identités des machines, tandis que la majorité d’entre elles les laissent exposées et vulnérables à une attaque. En France, les mesures de sécurité des accès à privilèges sont déployées pour les identités des utilisateurs (74 %) et pour les Identités d’application (52 %).

Joseph Carson ajoute : « Les cybercriminels s’efforcent de trouver le maillon faible. Le fait de négliger les identités “non humaines” – en particulier lorsque celles-ci se multiplient plus vite que les utilisateurs humains – accroît fortement le risque d’attaques contre les identités à privilèges. Lorsque des cyberattaquants ciblent des identités de machines ou d’applications, ils peuvent facilement se dissimuler et se déplacer à l’intérieur du réseau afin de déterminer le meilleur endroit où frapper pour causer un maximum de dommages. Les entreprises doivent donc veiller à inclure les identités de machines dans leur stratégie de sécurité et à observer les meilleures pratiques pour la protection de l’ensemble de leurs comptes de “superutilisateurs” qui, en cas de piratage, pourraient conduire à paralyser la totalité des opérations. »