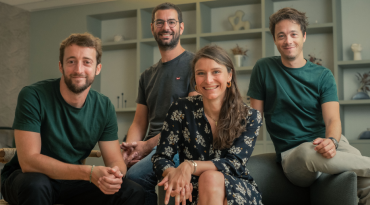

María Naya-Plasencia est une chercheuse spécialisée en cryptographie. Depuis 2012, elle fait partie de l’Inria dans l’équipe-projet Secret pour analyser la sécurité des systèmes cryptographiques symétriques dans un univers postquantique. Elle est d’ailleurs récompensée cette année avec le prix Inria “Académie des sciences du jeune chercheur”. Alliancy s’est entretenu avec elle pour comprendre les enjeux de cybersécurité à l’ère de l’informatique quantique.

Alliancy : Quel est votre principal axe de recherche ?

María Naya-Plasencia © Inria – Photo G. Scagnelli

María Naya-Plasencia : Mon principal axe de recherche est l’analyse des failles de la cryptographie symétrique (utilisant la même clé pour chiffrer et déchiffrer une information, ndlr). En 2016, j’ai reçu une bourse européenne de la part du European Research Council pour soutenir les travaux de notre équipe-projet Secret à l’Inria de Paris (projet QUASYModo). Cette aide nous a permis de poursuivre nos recherches de cryptanalyse quantique. Autrement dit, analyser les failles à venir de la cryptographie symétrique. Il y a deux mois, l’équipe-projet Secret est devenue Cosmiq. Cosmiq s’inscrit dans la continuité de Secret mais en poussant un peu plus la recherche quantique. Il y a de nouveaux chercheurs dans notre équipe qui sont spécialisés dans les théories de l’information quantique. Ils viendront donc renforcer notre expertise en termes de cryptanalyse quantique. Il n’y a pas encore beaucoup d’équipes de recherche spécialisées sur ce domaine mais c’est un sujet d’actualité de plus en plus important.

À quoi sert la cryptographie post-quantique ?

La cryptographie post-quantique considère que l’attaquant aura un ordinateur quantique. C’est une éventualité qu’il faut impérativement envisager car même si les ordinateurs quantiques sont encore très petits aujourd’hui, il y a beaucoup d’argent investi. On ne se demande plus si l’ordinateur quantique va arriver mais plutôt quand. Nous sommes impatients de voir cette technologie apparaître. Mais notre rôle est de se préparer contre toutes les attaques de télécommunications, imaginer l’attaquant le plus puissant possible et de manière prospective. Nous passons beaucoup de temps à attaquer nos primitives (algorithmes cryptographiques de bas niveau sur lesquels reposent le système de sécurité informatique, ndlr) cryptographiques pour vérifier qu’elles soient sûres.

À quel point l’écosystème de la sécurité soutient-il ce type de recherche ?

La cryptographie est absolument nécessaire pour assurer la sécurité informatique, c’est une brique hyper importante qui doit être développée par des experts. C’est pourquoi nous travaillons avec les institutions en charge de fixer les standards internationaux de chiffrement. Ces organes de référence comme le NIST (National Institute of Standards and Technology) font des recommandations sur les primitives à utiliser. Nous sommes très impliqués dans les processus de promotion de ces primitives pour s’assurer que les fonctions cryptographiques soient bien issues de la communauté. Pour qu’elles soient efficaces, il faut qu’elles soient connues du public et puissent être étudiées par un grand nombre d’experts. Bien sûr, il y a des équipes du privé qui participent à ce processus – et l’hétérogénéité des acteurs est très bénéfique – mais il est important que le monde académique soit impliqué. De toute manière, les chercheurs travaillant pour le privé sont souvent issus du monde de la recherche.

Tech In Sport

Tech In Sport Green Tech Leaders

Green Tech Leaders Alliancy Elevate

Alliancy Elevate International

International Nominations

Nominations Politique publique

Politique publique